Inhaltsverzeichnis

1. Partieller Download

2. Customizing für Modularität und Skalierbarkeit auf lokaler Software-Ebene

3. Modularität und Skalierbarkeit durch individuell verteilte Sicherheitsapplikation

4. Twinsafe für erweitertes Anwendungsspektrum

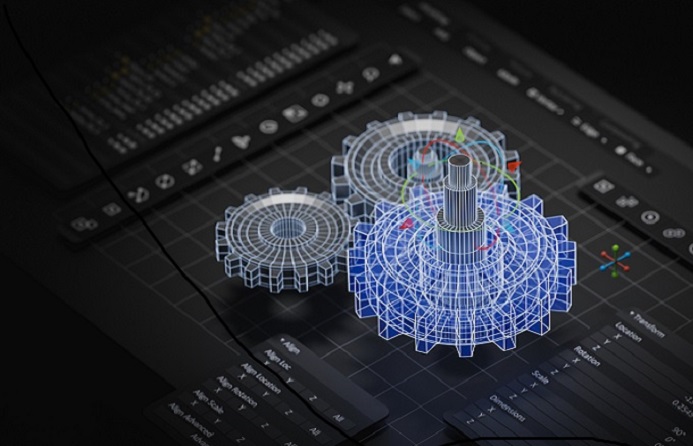

In der Automatisierungstechnik ist über alle Bereiche hinweg ein stetiger Anstieg der Anforderungen an Systeme bezüglich Modularisierung, Skalierbarkeit, Offenheit und Adaptierbarkeit zu verzeichnen. Dies gilt entsprechend auch für den Bereich der Sicherheitstechnik, sodass auch hier Lösungen von einer kleinen Sondermaschine bis hin zur komplexen Großserienmaschine gefordert werden. Der Schritt zur nächsten sicherheitsgerichteten Steuerungsgeneration bei Beckhoff mit der Einführung der EL6910 und deren Ableitungen adressiert genau diese Aspekte: Mit den neuen Sicherheitssteuerungen lässt sich das Twinsafe -System noch spezifischer an die individuellen Anforderungen eines Maschinenkonzepts anpassen: von der kostengünstigen Standalone-Lösung mit lokalen Ein- und Ausgängen über eine zentrale Sicherheitssteuerung mit verteilten I/O-Modulen bis hin zu einem hoch komplexen Netzwerkverbund mit verteilter Sicherheitsapplikation. Das heterogene Komponentenspektrum deckt dabei verschiedenste Formfaktoren, Schutzklassen und Anschlusstechniken ab, sodass auch hier eine spezifische Anpassung möglich ist. Neben der weiter gesteigerten Performanz der Sicherheitssteuerung wurde die Menge der verarbeitbaren Datentypen um Analogwerte erweitert. Damit stehen neben den bereits bekannten vorzertifizierten Funktionsblöcken zur Verarbeitung Boolescher Signale nun auch Funktionsblöcke für die Analogwertverarbeitung zur Verfügung. Das Spektrum reicht hierbei von grundlegenden arithmetischen Operationen (Addition, Multiplikation usw.) bis hin zu komplexen Funktionsbausteinen zur sicheren Überwachung von Pressen. Hinsichtlich der Entwicklungsumgebung besteht ebenfalls Wahlfreiheit: Die Implementierung der Sicherheitsapplikation kann sowohl innerhalb der Entwicklungsumgebung Twincat 3 per Drag-and-Drop im freigrafischen Editor oder mit dem Safety-Editor von Codesys erfolgen.

Partieller Download

Eine der wichtigsten Neuerungen bezogen auf das gesamte Sicherheitsprojekt ist die Einführung eines partiellen Downloads. Das Sicherheitsprojekt besteht nunmehr aus vier Bestandteilen: Logik, Parameter, Mapping und Info Data. Diese Teile können separat auf die Sicherheitssteuerung geladen werden. Abgesehen von der bekannten Prüfsumme über das gesamte Sicherheitsprojekt verfügt auch jeder dieser einzelnen Bestandteile über eine eigene Prüfsumme, welche wiederum Teil der Release-Dokumentation eines Sicherheitsprojekts ist. Diese Tatsache hat enorme Auswirkungen auf den Validierungs- und Verifikationsprozess bei Änderungen an einem Sicherheitsprojekt. Denn anhand der einzelnen Prüfsummen kann direkt nachgewiesen werden, welche Teile eines Sicherheitsprojekts sich geändert haben und für welche nicht geänderten Bestandteile dementsprechend nur ein eingeschränkter Validierungs- und Verifikationsprozess durchlaufen werden muss. Des Weiteren wurde die Benutzerrechteverwaltung an die beschriebene Granularität des Sicherheitsprojekts angepasst, sodass sich zum Beispiel spezifisch für einen Benutzer der Zugriff ausschließlich auf die Konfiguration der Info Data gestatten lässt. Eine Änderung an den weiteren Bestandteilen des Sicherheitsprojekts kann durch diesen Benutzer nicht durchgeführt werden. Somit ist das Sicherheitsprojekt möglichst flexibel nutzbar, aber gleichzeitig vor ungewollten und unautorisierten Projektänderungen geschützt.

Customizing für Modularität und Skalierbarkeit auf lokaler Software-Ebene

Eine der größten Innovationen der neuen Generation von Sicherheitssteuerungen stellt die Customizing-Funktionalität dar. Das Sicherheitsprojekt kann weiterhin wie gewohnt modular gestaltet werden. Im Zuge des Customizing lassen sich jedoch für jedes dieser Module nun die folgenden Betriebsmodi konfigurieren: temporär deaktivierbar, permanent deaktivierbar und passivierbar. Mithilfe dieser Einstellungen und entsprechender Konfiguration von Ersatzwerten für die Schnittstellen zwischen den verschiedenen Modulen können komplexe, modulare und skalierbare Architekturen umgesetzt werden. Ein einziges Sicherheitsprojekt lässt sich dadurch zum Beispiel für eine ganze Serie von Maschinen nutzen. Für kleinere Ausprägungen einer Maschine können die jeweils nicht benötigten Module einfach deaktiviert werden. Dies führt zu erheblich reduzierten Entwicklungskosten, da nur ein Sicherheitsprojekt entsprechend der normativen Anforderungen entwickelt, validiert und verifiziert werden muss. Das Umschalten zwischen den verschiedenen Betriebsmodi kann zur Laufzeit erfolgen. Hier stehen im Beckhoff-System zwei verschiedene Möglichkeiten zur Verfügung. Die Adaptierung der Module an die aktuellen Maschinenanforderungen kann entweder über die Entwicklungsumgebung Twincat 3 erfolgen oder es wird das Tool Twinsafe Loader genutzt. Dabei handelt es sich um ein Kommandozeilentool, welches das Customizing des Sicherheitsprojekts unabhängig von der Entwicklungsumgebung ermöglicht. Die Deaktivierung und Aktivierung von Modulen kann zum Beispiel direkt aus der kundenspezifischen HMI angestoßen werden. Somit ist das Twinsafe-System zum einen gut an kundenspezifische Prozesse anpassbar. Zum anderen werden übliche Anwendungsfälle wie die Inbetriebnahme vereinfacht. Einzelne Module der Sicherheitsapplikation und damit einzelne Sicherheitsfunktionen können dank des Customizing für eine Inbetriebnahme von Maschinenteilen temporär deaktiviert und später reaktiviert werden, ohne dass eine erneute Validierung und Verifikation der gesamten Sicherheitsapplikation erfolgen muss.

Modularität und Skalierbarkeit durch individuell verteilte Sicherheitsapplikation

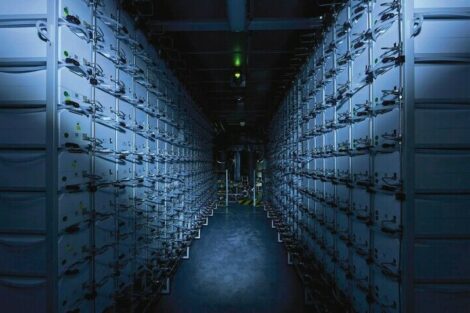

Bezüglich der Modularisierungsfunktionalität geht der Hersteller neben dem Customizing noch einen Schritt weiter: Alle neuen sicherheitsgerichteten I/O-Komponenten können zusätzlich als Sicherheitssteuerung genutzt werden. Eine Besonderheit stellt hier die Kommunikationsfähigkeit der Komponenten dar. Das auf der I/O-Komponente auszuführende kundenspezifische Safety-Projekt kann analog zur dedizierten Steuerung direkte Kommunikationsbeziehungen mit anderen sicherheitsrelevanten Teilnehmern aufbauen und diese Daten intern vorverarbeiten. Dies erlaubt eine feingranulare Modularisierung der Maschine. Die zentrale Sicherheitssteuerung – falls vorhanden – muss dementsprechend nur noch die akkumulierten Daten verarbeiten. Der klassische Ansatz einer zentralen Sicherheitssteuerung mit Kommunikationsverbindungen zu allen relevanten Komponenten ist natürlich weiterhin realisierbar. Durch diese Möglichkeiten kann die Sicherheitsarchitektur maximal flexibel an die jeweils vorliegenden Systemanforderungen adaptiert und frei skaliert werden. Dies reicht von der kostengünstigen Kleinsteuerung (z. B. EL2911) oder Standalone-Lösung (z. B. EK1960) bis hin zur hochkomplexen Architektur mit einer zentralen Sicherheitssteuerung (z. B. EL6910) mit auf mehrere Teilnehmer verteilter Sicherheitsapplikation.

Es kann beispielsweise eine Vorverarbeitung von antriebsspezifischen Daten und des über eine Eingangsklemme erfassten Signals eines sicheren Gebers direkt über die Sicherheitsoption eines Antriebs realisiert werden.

Twinsafe für erweitertes Anwendungsspektrum

Mit der Einführung der neuen Generation sicherheitsgerichteter Steuerungen kann mit dem System nun ein noch breiteres Spektrum an Sicherheitsapplikationen und Anwendungsfällen abgebildet werden. Dabei lässt sich die Architektur der Sicherheitsapplikation je nach den aktuell zu betrachtenden Anforderungen frei wählen. Mit dem Twinsafe-Compact-Controller EK1960 steht eine kompakte Sicherheitssteuerung mit 20 sicheren Eingängen und 24 sicheren Ausgängen (und optional vier Relais-Ausgängen) in Form eines Ethercat-Kopplers zur Verfügung, welche zusätzlich zum Einsatz als Insellösung oder als Steuerung im klassischen zentralen Ansatz auch standalone betrieben werden kann. Mit der neu vorgestellten Ethercat-Box EP1957 kann die Standalone-Fähigkeit der Sicherheitsteuerung mit acht sicheren Ein- und vier sicheren Ausgängen erstmals auch in einer IP67-Umgebung direkt im Feld genutzt werden. Durch die Nutzung sicherer Potenzialgruppen mit rückwirkungsfreien Standardklemmen sind mit der ebenfalls neuen Ethercat-Klemme EL2911 (mit vier sicheren Eingängen und einem sicheren 10-A-Ausgang) kleinste Sicherheitsapplikationen einfach und kostengünstig realisierbar. Die dedizierte Steuerungsfunktionalität lässt sich auch als Ethercat-Klemme oder -Steckmodul in den Feldbus integrieren. Weiterhin können die Sicherheitssteuerungen über das Protokoll FSoE sicher kommunizieren. Die Heterogenität der sicherheitsgerichteten Steuerungen bezüglich Bauform und Umgebungsbedingungen, die verschiedenen Ausbaustufen – von der Kleinsteuerung über den klassischen Ansatz mit zentraler Sicherheitssteuerung bis zur verteilten Sicherheitsapplikation – sowie die durchgängige Programmierung aller Steuerungen ermöglichen es, das eingesetzte Twinsafe -System bedarfsgerecht zu optimieren. Außerdem ist es einfach und intuitiv in unterschiedliche Systeme integrierbar, um zum Beispiel eine bestehende Architektur aufgrund geänderter Anforderungen um sicherheitsrelevante Analogwertverarbeitung zu erweitern. jg

Details zum Twinsafe-System von Beckhoff:

Beckhoff Automation GmbH & Co. KG

Hülshorstweg 20

33415 Verl

Tel. +49 5246 963–0