Um das Zukunftsprojekt Industrie 4.0 vollständig umzusetzen, müssen noch einige technische Herausforderungen gelöst werden, beispielsweise im Umfeld der funktionalen Sicherheit. Dort machen die Flexibilisierung und Modularisierung der Maschinen und Anlagen sowie deren Vernetzung auf Basis vielfältiger Protokolle neue Lösungsansätze erforderlich.

Der Autor: Steffen Horn, Fachleiter Sicherheitstechnik, Phoenix Contact Electronics, Bad Pyrmont

Die vierte industrielle Revolution beschäftigt nicht nur den Produktionsstandort Deutschland. Unter der Bezeichnung „Industrial Internet“ (USA), „Industrie du Futur“ (Frankreich) oder „Industrial Value Chain Initiative“ (Japan) gehen weitere Industrieländer bei der Verschmelzung von Automatisierung und IT in die Offensive. Auch China versucht das Thema über Kooperationen mit Deutschland oder den USA zu besetzen. Unterschiedliche Konsortien definieren Architekturmodelle zum allgemeinen Verständnis der Thematik sowie als Orientierungshilfe für die Entwickler von Automatisierungssystemen. Egal, welchen Namen diese Architekturmodelle dann tragen, ob RAMI 4.0 oder IIRA: Sie umschreiben alle dieselben technologischen Entwicklungen sowie deren Chancen und Risiken.

Grundsatz der funktionalen Sicherheit bleibt erhalten

Insofern basiert Industrie 4.0 ebenfalls auf einigen Grundsätzen und Konstanten – unabhängig aus welchem Blickwinkel das Zukunftsprojekt betrachtet wird: ob aus der Sicht vielversprechender Geschäftsmodelle, individualisierbarer Produkte, von Bestell- und Fertigungsprozessen bis zur Losgröße 1, der Digitalisierung, Vernetzung und „Cloudifizierung“ sämtlicher Dinge über das Internet oder der Flexibilisierung und Modularisierung von Maschinen und Anlagen. Übereinstimmung besteht bei allen beteiligten Parteien darin, dass die Gefahr, die von einer Maschine oder Anlage auf den Menschen und die Umwelt ausgehen darf, weiterhin unterhalb eines von der Gesellschaft akzeptierten Risikos liegen muss. Am Grundsatz der funktionalen Sicherheit ändert also auch die vierte industrielle Revolution nichts.

Als Lieferant funktional sicherer Automatisierungs- und Kommunikationstechnik sowie Lösungsanbieter ist sich Phoenix Contact dieser Verantwortung bewusst, die von nationalen Gesetzen wie der Maschinenrichtlinie sowie von internationalen Standards, beispielsweise der IEC 61508, umgesetzt wird. Aus der Flexibilisierung modularer Maschinen und Anlagen sowie der stetig steigenden Vernetzung sicherheitsrelevanter Komponenten ergeben sich jedoch neue Herausforderungen. Dabei stehen heute mehr Fragen im Raum, als bereits Antworten erarbeitet worden sind.

Dynamisch auslesbare Gestaltung von Kennwerten

Im ersten Schritt einer richtlinienkonformen Vorgehensweise bei der sicheren Konstruktion einer Maschine erfolgt die Festlegung ihrer Grenzen. Dies erweist sich zunächst einmal als Widerspruch zu einer flexiblen, intelligenten, sich selbst (um-)konfigurierenden und adaptiven modularen Maschine, wie sie vom Zukunftsprojekt Industrie 4.0 gefordert wird. Selbst auf den zweiten Blick löst sich der Gegensatz nicht auf. Entwickler und Konstrukteure sind daher mit einer ehrgeizigen Herausforderung konfrontiert, der die zertifizierenden Prüfinstitute und Berufsgenossenschaften ebenfalls begegnen müssen.

Dass Schnittstellen zwischen miteinander kooperierenden Maschinenteilen ebenso hinsichtlich ihrer sicherheitsrelevanten Daten und Parameter standardisiert werden müssen, steht außer Frage, ist allerdings lediglich ein Teil der Antwort. Auch bei vorab bekannten und folglich planbaren Konfigurationen sowie deren dynamischen Änderungen sind An- und Abschaltvorgänge der einzelnen Maschinenmodule sicherheitstechnisch zu überwachen. So lässt sich beispielsweise jederzeit die Einhaltung der notwendigen sicherheitsrelevanten Kennwerte der Gesamtanlage sicherstellen. Eine solche Überwachung sollte selbstverständlich automatisch ablaufen und den Betreiber nicht mit zusätzlichen organisatorischen Maßnahmen oder komplexen Konfigurationsaufgaben belasten. Damit dies möglich ist, müssen Industrie-4.0-taugliche Sicherheitskomponenten zum Beispiel ihre sicherheitsrelevanten Kennwerte dynamisch auslesbar gestalten.

Ebenso ist der Zertifizierungsprozess einer modularen Maschine, deren vorhersehbare Verwendung unter dem Gesichtspunkt selbst adaptierender Maschinenteile eine ganz andere Bedeutung bekommt, deutlich zu vereinfachen. Hier stehen die Prüf- und Zertifizierungsinstitute vor neuen Anforderungen, die nur gemeinsam mit den Komponentenherstellern gelöst werden können.

Neue Fehlermodelle in der sicheren Kommunikation

Das genannte Beispiel zeigt, wie durch die technologischen Möglichkeiten der Flexibilisierung neue Gefährdungen und Risiken im Sinne der funktionalen Sicherheit identifiziert und bewertet werden müssen. Anschließend sind geeignete technische Fehlererkennungs-Maßnahmen zu erarbeiten, um die Gefahren zu beherrschen. Darüber hinaus führt die weltweit immer stärker übergreifende Kommunikation zwischen allen Dingen des Internets zu neuen, bisher nicht betrachteten Fehlermodellen im sicheren Datenaustausch.

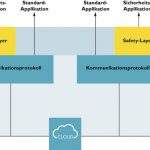

Die meisten der aktuell in der IEC 61784-3-3 international standardisierten sicheren Übertragungsprotokolle basieren auf dem so genannten „Black-Channel-Prinzip“. Kommunikationsfehler, die beispielsweise innerhalb der nicht-sicheren IP-Telegramme oder Infrastruktur-Komponenten auftreten, werden durch fehlererkennende Maßnahmen in den sicheren Kommunikations-Endpunkten mit hinreichender Restfehler-Wahrscheinlichkeit detektiert. Das Black-Channel-Prinzip setzt laut IEC die genaue Definition der genutzten Standard-Infrastruktur sowie Übertragungsmedien und deren anzunehmende Fehlerraten innerhalb abgeschlossener Grenzen voraus. Darauf aufbauend wurden je nach Analyse des jeweiligen Standard-Kommunikationsprotokolls die fehlererkennenden technischen Maßnahmen spezifiziert.

Weitere Verbesserung der Schutzmaßnahmen in den Protokollen und Geräten

Die Varianz der teils steuerungsabhängigen unterschiedlichen Standard-Netzwerkprotokolle spiegelt sich nun auch in einer Vielzahl verschiedener Sicherheitsprotokolle wider. Das macht einen sicheren Datenaustausch zwischen den Maschinen unterschiedlicher Hersteller schwierig, die mit jeweils anderen Steuerungen und sicheren Kommunikationsmedien ausgerüstet sind. Einziger Lösungsansatz ist derzeit der Einsatz sicherer Gateways, was einen entsprechenden Hardware- und Konfigurationsaufwand nach sich zieht.

Schon heute ist davon auszugehen, dass Maschinenbauer ebenfalls nicht auf die Vorteile verzichten wollen, welche die Verwendung einer Internet-basierten weltweiten Kommunikation sowie von Cloud-Diensten mit sich bringt. Somit besteht auch hier die Notwendigkeit der Umsetzung von Sicherheitsfunktionen. Als Lösungsmöglichkeit für die „grenzenlose“ Übertragung sicherheitsrelevanter Daten und Parameter bietet sich die Absicherung sämtlicher (unbekannten) Kommunikationspfade und Infrastruktur-Komponenten des Internets eher nicht an. Nach Analyse der neuen Fehlermodelle sollten besser die Schutzmaßnahmen in den Sicherheitsprotokollen und deren sicheren Kommunikations-Endpunkten weiter perfektioniert werden. Zu diesen Aktivitäten zählen beispielsweise neue Ansätze zur weltweit eindeutigen sicheren Identifizierung oder zur automatischen Laufzeitkontrolle von Sicherheits-Telegrammen über den kompletten und sich möglicherweise dynamisch modifizierenden Safety-Loop. I

Unsere Whitepaper-Empfehlung

Vielseitiges DST-System – eine Alternative, mit der verschiedene Verbindungsformen realisiert werden können.

Teilen: