Durch neue rechtliche Rahmenbedingungen erhält die Cybersicherheit der Operation Technology (OT) einen völlig neuen Stellenwert. Dazu gehört in Zukunft auch die Verpflichtung, erkannte Schwachstellen durch Software-Updates zu beheben. Ist das nicht möglich, lässt sich mit dem IGW/936A von SSV ein virtueller Patch realisieren, um externe Zugriffe auf Schwachstellen in OT-Baugruppen zu unterbinden.

Verschiedene neue EU-Regelwerke zur Informationstechnik sowie Änderungen zur Produkthaftung erfordern ein Umdenken hinsichtlich der OT-Cybersecurity. Aus diesen Vorgaben lässt sich ableiten, dass in Zukunft anlassbezogene Software-Updates zur Fehler- und Schwachstellenbeseitigung für Produktanbieter verpflichtend werden. Aber auch die Betreiber von IT- und OT-Infrastrukturen sind gefordert. Sie müssen mit Hilfe geeigneter Cybersicherheits-Management-Prozesse systematisch nach potenziellen Schwachstellen suchen und diese beheben.

In der vernetzten Automatisierung existieren diesbezüglich allerdings weitere Herausforderungen:

- Zum einen lässt sich nicht jede Baugruppe innerhalb eines OT-Netzwerks im Bedarfsfall durch einen Software-Update auf den neuesten Stand bringen. Die Ursachen dafür sind unterschiedlich. Teilweise werden von den Herstellern einfach keine Updates entwickelt. In einigen Fällen stehen auf Grund der End-of-Support-Problematik keine aktuellen Software-Patches zur Verfügung. Vielfach sind solche Updates technisch auch gar nicht vorgesehen bzw. auf Grund der Baugruppenkonstruktion unmöglich.

- Zum anderen gibt es für die Betreiber von Maschinen und Anlagen aber auch verschiedene funktionale Gründe, die gegen Software-Updates oder den Austausch bestimmter Baugruppen sprechen. Dazu gehören z. B. Echtzeitaspekte, die Maschinensicherheit, bestimmte Vertragsbedingungen mit Haftungsausschluss bei Veränderungen usw.

Gateway für Cyber-sichere OT/IT-Integrationsaufgaben

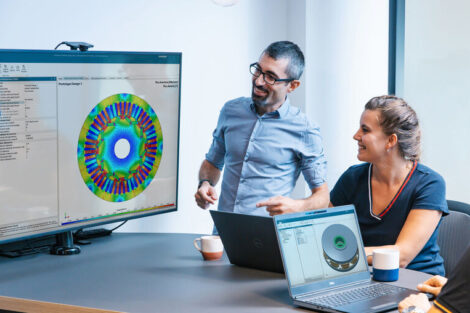

Mit dem IGW/936A hat SSV ein spezielles Gateway für Cyber-sichere OT/IT-Integrationsaufgaben entwickelt. Es ist als Infrastrukturbaugruppe zur Domänenbildung bzw. Domänenisolation zwischen Ethernet-basierten IT-Netzwerken sowie Maschinen und Anlagen vorgesehen. Zum Lieferumfang gehört eine Patch-Management-Server-Software, um in der Gateway-Laufzeitumgebung virtuelle Software-Updates zum Schließen der Sicherheitslücken einzelner OT-Systeme zu aktivieren. Darüber hinaus unterstützen weitere Gateway-Funktionen die sichere OT/IT-Vernetzung für Baugruppen mit fehlender Verschlüsselung, unzureichender Authentifizierung sowie fehlenden Datenintegritätsmerkmalen. Über optionale Sensoren eignet sich ein IGW/936A auch für zusätzliche Überwachungsaufgaben hinsichtlich der jeweiligen Anwendungsumgebung.

Jürgen Fitschen, der für das Produktkonzept zuständige F&E-Manager bei SSV, erklärt: „Bei der Konzeption der IGW/936A-Hardware- und Softwarefunktionen haben wir uns nicht nur auf den Zugriffsschutz der OT-Netzwerkschnittstellen konzentriert, sondern über externe Sensoren auch den Zutritt zu Schaltschränken sowie Manipulationen der Umgebungsbedingungen in die zu überwachenden Parameter einbezogen. Dadurch ergibt sich ein dreidimensionaler Cybersicherheitsansatz für Automatisierungsumgebungen, auf Wunsch auch mit einer NSL-Meldeschnittstelle zu externen Alarmzentralen.“ (eve)

Messe SPS 2023: Halle 6, Stand 241G

Hier finden Sie mehr über: