Inhaltsverzeichnis

1. Daten im Herzen der Stromversorgung abgreifen

2. Strom-Zeit-Profile im Allgemeinen

3. Bereits heute realisiert: Sensorlose Zustandsüberwachung

4. Ausblick: Produktionsüberwachung

5. Hintergrund: Seitenkanalanalyse

6. Zu den Autoren

Daten im Herzen der Stromversorgung abgreifen

Ein großer Vorteil digitalisierter Regelungen für die Stromversorgung ist, dass alle relevanten Daten wie Stromverbrauch, Ein- und Ausgangsspannung, Temperatur etc. bereits in digitaler Form vorliegen und damit das Netzteil sein Wissen über die Applikation jederzeit über Kommunikationsschnittstellen teilen kann.

Mit Hilfe dieser Daten lassen sich etwa sensorlose Zustandsüberwachungen realisieren. Dazu nutzen die Autoren beispielsweise eine einfache künstliche Intelligenz (KI), um in dem von der Stromversorgung gelieferten Datenstrom bestimmte Muster zu erkennen – oder auch Anomalien, also ein nicht erwartetes Verhalten. Typische Beispiele dafür sind

- ein hoher Stromverbrauch eines Industrie-PC, der eigentlich im Standby sein sollte; oder

- ein schleichend ansteigender Strom durch Verschleiß (zum Beispiel beim Lager eines Lüfters) – beziehungsweise wegen eines sich langsam zusetzenden, ungenügend gewarteten Filters.

Solange ein System noch in der Entwicklungsphase ist, lassen sich die Daten auch gut nutzen, um dessen Anfälligkeit gegenüber Seitenkanalangriffen (siehe Hintergrund) zu untersuchen.

Ganz allgemein ist die Lebensdauer einer Stromversorgung stark von der Applikation abhängig und wird von der Umgebungstemperatur sowie dem Lastprofil des Verbrauchers beeinflusst. Eine Stromversorgung mit digital konfigurierbarer Regelung und Betriebsdatenerfassung bietet die Möglichkeit, die statistische Restlebensdauer abzuschätzen und so das System vor ungeplanten Ausfällen zu schützen. Auf diese Weise lässt sich nicht nur der Zustand der Stromversorgung selbst, sondern auch der Zustand des angeschlossenen Verbrauchers erfassen.

Strom-Zeit-Profile im Allgemeinen

Der Stromverbrauch einer Applikation über die Zeit liefert ein ziemlich ehrliches Abbild der Realität und ist praktisch nicht zu manipulieren: Ein Microcontroller, der komplexe mathematische Operationen bei maximaler Taktfrequenz durchführt, hat einen anderen Stromverbrauch, als der gleiche Chip im NOP-Modus (siehe Hintergrund).

Die sensorlose Zustandsüberwachung läuft also auf eine Analyse des Strom-Zeit-Profils eines Verbrauchers mittels einer digitalisierten Stromversorgung hinaus. Je nach Aufgabenstellung erfolgt diese Analyse im Labor oder zur Laufzeit, mit hoher oder geringerer zeitlicher Auflösung.

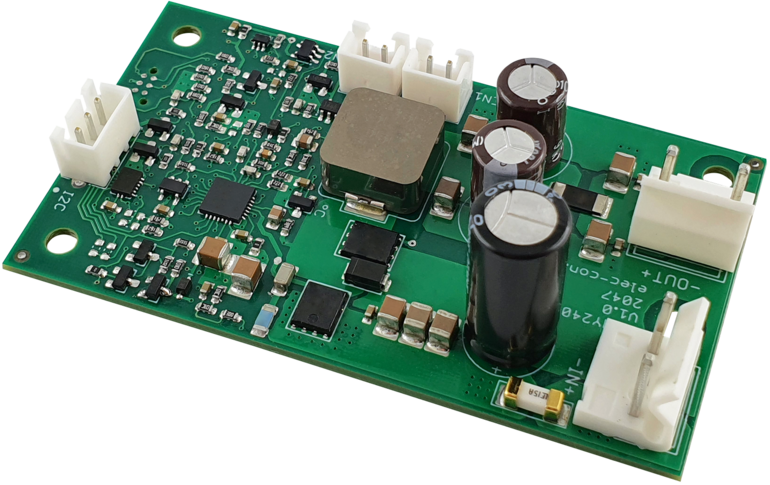

Bild: Elec-Con/Michael Ruderer

Soll zum Beispiel eine Stromversorgung innerhalb von 10 Millisekunden auf einen Strombedarf der Applikation oder eine Störung reagieren, müssen die entsprechenden Daten mit mindestens 200 Hz Abtastrate erfasst werden; besser ist selbstredend eine höhere Abtastrate. Die Baureihe diPSU von Elec-Con beispielsweise teilt ihre internen Daten bis zu 400 mal in der Sekunde.

Im Gegensatz etwa zu einer Überwachungs-Software, die ein unerwünschter Eindringling temporär abschalten oder mit falschen Werten „füttern“ könnte, lässt sich ein Strom-Zeit-Profil kaum manipulieren. Wenn der IPC läuft, braucht er Strom. Wenn der Stromverbrauch eines Antriebs schleichend über die Zeit steigt, hat er ziemlich sicher ein Problem in einem Lager.

Es macht also aus rein technischen Gründen absolut Sinn, dem Strom-Zeit-Profil erheblich mehr Beachtung zu schenken.

Bereits heute realisiert: Sensorlose Zustandsüberwachung

Man kann das Strom-Zeit-Profil eines Verbrauchers als einen absolut typischen „Fingerabdruck“ eines bestimmten Systemzustands verstehen, welcher ziemlich manipulationssicher ist. Zudem kommt dieser Fingerabdruck ohne externe Sensoren aus – man muss also nicht erst Aufnehmer und Auswerteelektroniken an einem Lager befestigen, um dessen Verschleiß zu erkennen. Eine recht einfache KI-Auswertung des Stromverbrauchs sollte dafür ausreichen.

Dass eine diPSU 400 Messwerte pro Sekunde liefern kann, ist ideal, um im Labor die Anfälligkeit eines Systems für Seitenkanalangriffe zu testen (siehe Hintergrund). Es macht aber überhaupt keinen Sinn, diese Messwerte ungesehen in eine Datei zu schreiben in der Hoffnung, später aus dem Datenberg irgendwelche Informationen herauslesen zu können. Wie immer in der Datenanalyse geht es auch hier darum, erst einmal genau zu klären, was das Ziel der Aktion ist, um die optimalen Systemeinstellungen zu finden.

Statt also Daten megabitweise in Dateien zu schreiben, ist es weit sinnvoller, sich zum Beispiel auf das Erkennen von Anomalien zu konzentrieren. Denn solange das Strom-Zeit-Profil des IPC, des Antriebs oder eines beliebigen anderen Geräts dem entspricht, was erwartet wird, braucht diese Daten nach der Entwicklungsphase eigentlich niemand.

Ausblick: Produktionsüberwachung

Der Haupteinsatzbereich der KI in der Industrie dürfte heute wohl die kamerabasierte Bildverarbeitung sein. Teilweise stecken die Algorithmen in smarten Kameras, welche Objekte, Zustände oder Anomalien erkennen und an das übergeordnete System melden.

Das Problem dabei sind – nicht nur in sensiblen Bereichen – die Kamerabilder an sich und der Aufwand, der betrieben werden muss, um zu gewährleisten, dass diese Bilder nicht nach draußen gelangen.

Hier zeigt der oben skizzierte Ansatz einen Lösungsweg auf, der ohne Kamerabilder auskommt. Im Labor gelang es beispielsweise zuverlässig, die Farbe von Malstiften zu erkennen. Vollständig ohne Kamera, rein aufgrund ihres leicht unterschiedlichen Gewichts und der typisch erkennbar unterschiedlichen Strom-Zeit-Profile der Antriebsmotoren.

Hier liegt noch einiges an Forschungsarbeit vor uns – mit einem lohnenden Ziel: Eine Strom-Zeit-basierte Lösung dürfte erhebliche Kostenvorteile gegenüber Kameras und Rechnerschränken bieten. (co)

Mehr zu Stromversorgungen der diPSU-Familie

Hintergrund: Seitenkanalanalyse

Mit einer Seitenkanalattacke (engl: side-channel-attack) bezeichnet man eine krypto-analytische Methode, welche darauf abzielt, die tatsächliche Implementierung eines Systems (zum Beispiel Chipkarte, Hardware-Sicherheitsmodul oder auch Software) als Informationsquelle zu nutzen. Dazu wird nicht das verschlüsselte Verfahren selbst angegriffen, sondern eine bestimmte Umsetzung in Hardware. Im Unterschied zu „Viren“ sind andere Implementierungen des gleichen Verfahrens von diesem Angriff nicht betroffen.

Bei einer Seitenkanalattacke wird das Zielsystem dabei beobachtet, wie es bestimmte Algorithmen ausführt. Beispielsweise, in dem die Laufzeit des Algorithmus ausgewertet, der Energieverbrauch des Prozessors während der Berechnungen oder dessen elektromagnetische Abstrahlung gemessen werden. Diese Beobachtungsdaten werden dann mit dem verwendeten kryptographischen Schlüssel korreliert, um Muster zu erkennen.

Um solche Angriffe zu verhindern, ist eine Seitenkanalanalyse Bestandteil eines Penetrationstests und in der ISO/IEC 15408 zum internationalen Standard für die Prüfung und Bewertung der Sicherheitseigenschaften von IT-Produkten geworden.

Stromaufnahme liefert Informationen

Eine gängige Testmethode ist die Simple Power Analysis, bei welcher der Energieverbrauch eines Mikroprozessors während kryptographischer Berechnungen mit hoher zeitlicher Auflösung direkt am selbigen aufgezeichnet wird. Der Energieverbrauch (i.e. die Stromaufnahme) variiert, abhängig von den jeweils ausgeführten Mikroprozessorbefehlen. Damit gibt der Strom-Zeit-Verlauf Aufschluss über die ausgeführten Operationen.

In der Praxis muss bei Seitenkanalanalysen nach ISO/IEC 15408 ein erheblicher Messaufwand betrieben werden, um an die entsprechenden Daten zu kommen, beispielsweise ein Erfassen des Stromverbrauchs direkt am Mikrocontroller mit hoher zeitlicher Auflösung.

Bei einer digital parametrierbaren Stromversorgung, wie beispielsweise der diPSU-Familie von Elec-Con, werden diese Messwerte prinzipbedingt in guter Qualität und hoher zeitlicher Auflösung erfasst und stehen über die Datenschnittstelle zur Verfügung.

Zugegeben, die Seitenkanalanalyse ist ein Test-Szenario, bei welchem über einen bestimmten Zeitraum im Labor, nicht aber dauernd im Betrieb gemessen wird. Die Seitenkanalanalyse zeigt aber sehr anschaulich, dass sich aus dem Strom-Zeit-Verlauf eines Geräts oder eines Systems sehr aussagekräftige Informationen über dessen aktuellen Zustand gewinnen lassen.

Zu den Autoren

Bild: Böhmisch

Markus Böhmisch ist Entwicklungsingenieur bei der Elec-Con technology GmbH und Spezialist für Stromversorgungen mit digital konfigurierbarer Regelung. Den Schwerpunkt seiner Arbeit bilden die Simulation, die Schaltungsentwicklung sowie die EMV-Optimierung des PCB-Layouts.

Bild: Federl

Andreas Federl ist wissenschaftlicher Mitarbeiter und Lehrbeauftragter an der Fakultät Elektro- und Medientechnik der Technischen Hochschule Deggendorf. Er arbeitet hauptsächlich an Stromversorgungen, der Schaltungsentwicklung sowie dem Leiterplattendesign für eingebettete Systeme mit zugehöriger Sensorik. Schwerpunkt seiner Forschungsarbeit ist die Anwendung von künstlicher Intelligenz (KI) im Bereich der Elektrotechnik.