Inhaltsverzeichnis

Das IoT und seine Herausforderungen

Was zeichnet das Internet des Vertrauens aus?

NXP-Produkt-Portfolio

Engagiert bei Security

Typische Angriffe auf das IoT

Attacken wie Mirai, Meltdown/Spectre, Roca oder Heartbleed haben gezeigt, wie verwundbar das IoT-Ecosystem ist, solange nicht wirksame Schutzkonzepte definiert und umgesetzt werden. Hoher finanzieller sowie der damit einhergehende Imageschaden führen dazu, dass das Vertrauen in die gesamte IoT-Industrie erschüttert wird. Insbesondere dann, wenn solche Attacken zu lebensbedrohlichen Situationen führen. Dafür gibt es leider auch schon reale Beispiele aus dem medizinischen Bereich. Um dem entgegenzutreten, müssen wirkungsvolle Sicherheitsarchitekturen entwickelt werden. Dabei ist es in vielen Bereichen gar nicht notwendig, komplett neue Konzepte zu erarbeiten, es geht vielmehr um die einfache Nutzung bereits verfügbarer Sicherheitsfunktionen.

Das IoT und seine Herausforderungen

Das IoT stellt uns vor eine Reihe großer Herausforderungen im Bereich Sicherheit sowie in der Geheimhaltung von persönlichen Daten. Milliarden vernetzter Geräte mit Sensoren und Aktoren arbeiten autonom, ohne oder mit nur geringfügiger Interaktion mit dem Anwender. So treffen zum Beispiel autonome Fahrzeuge Entscheidungen für den Fahrer und benötigen dazu eine Reihe von Daten, die dann miteinander vernetzt sicherheitskritische Entscheidungen zur Folge haben. Deshalb ist es notwendig sicherzustellen, dass man sich auf diese Daten verlassen kann bzw. nur Daten aus vertrauenswürdigen Quellen für die Entscheidung verwendet werden. Dies wiederum erfordert, dass über die gesamte Lebensdauer des IoT-Devices diese Vertrauenswürdigkeit sichergestellt sein muss.

Sichere, authentisierte Updates sowie Maßnahmen, die das sichere Wiederherstellen des Systems nach Angriffen ermöglichen, sind unerlässlich. Selbst Cyberterrorismus ist zentraler Bestandteil der IoT-Bedrohungszenarien und spätestens seit dem Bekanntwerden des Mirai-Botnets mit 100.000 IoT-Geräten ist dies ein reales Szenario.

Mindestens zwei Prinzipien sind anzuwenden, um ein sicheres IoT-System zu entwickeln: “Security by Design” und “Privacy by Design”. Security by Design bedeutet, dass sich Security als Systemeigenschaft in allen Bereichen wiederspiegelt und von Beginn an im System verankert wird. Security beruht auf Geheimhaltung, Integrität sowie Authentizität der Daten und Sicherheitsfunktionen wie Laufzeitüberwachung, Secure Boot sowie sicheren Updates.

Was zeichnet das Internet des Vertrauens aus?

Dabei ist es wichtig zu verstehen, dass es kein vollkommen sicheres System gibt. Es wird weiter Angriffe geben, mit einem guten Design können jedoch die Auswirkungen von Attacken wesentlich eingeschränkt und es kann auf Angriffe effektiv reagiert werden. Security by Design basiert auch darauf, dass man projektbegleitend mit externen Test-Laboren sowie Zertifizierungsstellen zusammenarbeitet, um die Fehlerwahrscheinlichkeit weiter zu reduzieren. Existierende Zertifizierungen, wie sie für Bezahlsysteme oder andere ID-Lösungen verfügbar sind, sind für IoT weniger geeignet, weshalb es hier gilt, neue Standards zu entwickeln. Dies ist auch der Grund, weshalb NXP gerade in diesem Bereich sehr aktiv ist.

Privacy by Design bedeutet Funktionen bereitzustellen, die die Anonymität der Anwender bzw. den Schutz nutzerbezogener Daten gewährleisten. Typischerweise werden dazu Daten anonymisiert oder verschlüsselt analysiert, und der Zugriff auf die Daten wird mit attributbasierter Verschlüsselung geregelt. Der Sicherheitslevel muss an den Wert, den es zu schützen gilt, angepasst werden. Es gibt keine Universallösung und eine Risikoanalyse vorab ist unabdingbar.

Das Vertrauen in IoT wird weitgehend über die Fähigkeit definiert, Daten und Informationen sicher geheim zu halten. Dies kann erreicht werden, wenn alle Schritte im Entwicklungsprozess, in der Fertigung, im Test, in der Personalisierung sowie in der Distribution und auch beim Betrieb bis zum Ende des Produktlebenszyklus abgesichert sind.

NXP-Produkt-Portfolio

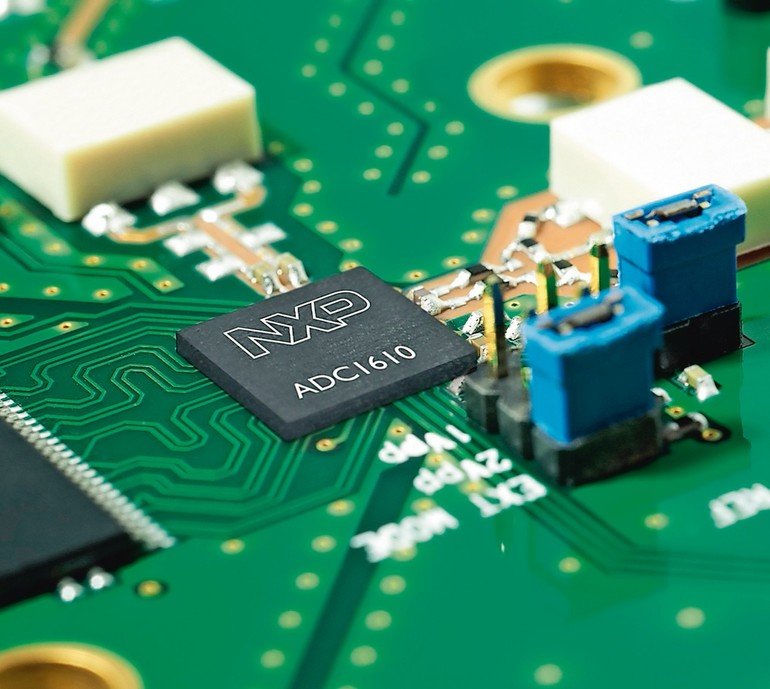

Der niederländische Halbleiterhersteller NXP ist einer der Marktführer bei Embedded Security und investiert strategisch in Security als Schlüsseltechnologie, um das Potential von IoT voll auszuschöpfen. Für den Aufbau kompakter Knoten und Standard-Plattformen eignet sich die Microcontroller-Familie (Kinetis, LPC). Sie bietet Secure Boot und sichere Updates. Einige Controller beinhalten zusätzlich sichere Subsysteme. Der High-End-Gateway-Prozessor S32G beispielsweise wurde für die Integration in die Car2X-Kommunikation und für Onboard-Netze entwickelt. Der Baustein A71CH ist ein Authentifikations-IC für die sichere Speicherung und Verwaltung digitaler Schlüssel.

Hochsichere Hardwareelemente sind als diskrete Komponenten sowie als sichere integrierte Subsysteme verfügbar. Die NXP-i.MX-MPUs wurden für den Einsatz in rechenintensiven Anwendungen entwickelt. Zu den Security Features gehören Secure Boot, sicheres Update und das Erkennen von Softwaremanipulationen. Die interne Hardware ist auf mehrere Prozessorkerne verteilt und verfügt über gesicherte Subsysteme mit dedizierter Kryptographie-Hardware.

Engagiert bei Security

NXP Semiconductors hat es sich zum Ziel gesetzt, die Entwicklung des Internet der Dinge zum Internet des Vertrauens voranzutreiben. Gemeinsam mit anderen führenden Industrieunternehmen hat NXP die Charter of Trust unterzeichnet, kooperiert mit vielen Organisationen und Behörden weltweit, ist Mitglied der Europäischen Cyber Security Organisation ECSO und unterhält intensive Kontakte zur European Union Agency for Network and Information Security ENISA. Der Hersteller engagiert sich außerdem in verschiedenen Normungsgremien.

NXP Semiconductors ermöglicht sichere Verbindungen und Infrastrukturen für eine intelligente Welt und bietet Lösungen, die das Leben einfacher und sicherer machen. Als weltweit führender Anbieter von sicheren Konnektivitätslösungen für Embedded-Anwendungen treibt NXP Innovationen in den Märkten für sicher vernetzte Fahrzeuge, Industrie, End-to-End-Lösungen für Sicherheit und Datenschutz sowie für intelligente vernetzte Lösungen voran. Das Unternehmen verfügt über mehr als 60 Jahre Erfahrung und Expertise und beschäftigt 30.000 Mitarbeiter in mehr als 30 Ländern. Im Jahr 2017 erzielte der Konzern einen Umsatz von 9,26 Mrd. US-Dollar. ge

Weitere Informationen

zur Charter of Trust:

PLUS

Typische Angriffe auf das IoT

Man kann grundsätzlich von zwei unterschiedlichen Klassen von Attacken ausgehen. Einerseits lokale Attacken, bei denen der Angreifer physisch Zugriff auf das IoT-Gerät hat, und andererseits Attacken, die aus der Ferne über das Netzwerk ausgeübt werden. Diese Attacken sind aber auch einfacher skalierbar und können potentiell auf Millionen von Geräten angewendet werden. Physikalische Attacken hingegen erfordern ein besseres Verständnis der Implementierung, um gespeicherte Schlüssel oder geheime Daten auszulesen. Viele der Attacken, die als Remote-Attacken bekannt geworden sind, wurden erst durch vorangegangene physikalische, lokale Attacken ermöglicht. Deshalb ist es unabdingbar, hier entsprechende Maßnahmen zu

ergreifen.